مدیریت اطلاعات و رویدادهای امنیتی SIEM سرنام Security Information and Event Management، یک راهکار قدرتمند برای مدیریت و تحلیل دادههای امنیتی در سازمانها است. SIEM با جمعآوری و تجزیه و تحلیل دادههای مربوط به گزارشهای تولید شده از انواع مختلف دستگاهها، شبکهها و برنامههای کاربردی، به سازمانها کمک میکند تهدیدات امنیتی را به سرعت شناسایی و به آنها پاسخ دهند. این سیستم با استفاده از الگوریتمهای پیچیده و هوش مصنوعی، رفتارهای غیرعادی را در شبکه تشخیص داده و هشدارهای لازم را صادر میکند. همچنین، به سازمانها کمک میکند به الزامات قانونی و مقررات در زمینه امنیت اطلاعات پایبند باشند و گزارشهای دقیقی از وضعیت امنیتی سازمان در اختیار داشته باشند. با استفاده از SIEM، سازمانها میتوانند دید کاملی از محیط امنیتی خود داشته باشند و اقدامات لازم برای کاهش ریسکهای امنیتی را به صورت پیشگیرانه انجام دهند. در واقع، SIEM شبیه به یک سیستم عصبی برای سازمان عمل میکند و اجازه میدهد به سرعت به تهدیدات واکنش نشان دهد و از داراییهای خود محافظت کند.

SIEM از چه مولفههای تشکیل شده است؟

SIEM مبتنی بر یک سیستم محاسباتی و نظارتی پیچیده است که از مولفههای مختلفی برای جمعآوری، تجزیه و تحلیل و پاسخ به رویدادهای امنیتی استفاده میکند. به طور کلی، مولفههای اصلی SIEM را میتوان به دو دسته زیر تقسیم کرد:

۱. مدیریت اطلاعات امنیتی (SIM) ستون فقرات SIEM

مدیریت اطلاعات امنیتی به عنوان یکی از دو ستون اصلی سامانه مدیریت اطلاعات و رویدادهای امنیتی (SIEM) شناخته میشود. SIM مسئول جمعآوری، ذخیرهسازی و نرمالسازی دادههای تولید شده از طیف گستردهای از منابع است. این منابع میتوانند شامل سرورها، دستگاههای شبکه، فایروالها، سیستمهای تشخیص نفوذ، برنامههای کاربردی و هر دستگاه یا نرمافزاری باشند که اطلاعات مربوط به رویدادهای امنیتی را تولید میکند. دادههای جمعآوری شده توسط SIM شامل اطلاعات ارزشمندی در مورد فعالیتهای انجام شده در شبکه و سیستمها هستند. این اطلاعات میتواند شامل تلاشهای ناموفق برای ورود به سیستم، تغییرات در پیکربندی سیستمها، دسترسی به فایلهای حساس و فعالیتهای دیگر باشد. SIM این دادهها را از قالبهای مختلف به یک قالب استاندارد و قابل فهم تبدیل میکند تا بتوان آنها را به راحتی در سیستمهای تحلیل و گزارشدهی مورد استفاده قرار داد.

یکی از مهمترین وظایف SIM، ذخیرهسازی طولانیمدت دادههای مربوط به لاگها است. این دادهها به عنوان یک منبع ارزشمند برای بررسی حوادث امنیتی پس از وقوع و انجام تحلیلهای ریشهای مورد استفاده قرار میگیرند. علاوه بر این، SIM اطمینان میدهد که دادههای لاگ به صورت ایمن ذخیره شده و در برابر دستکاری و حذف محافظت شدهاند. به طور کلی، مدیریت اطلاعات امنیتی (SIM) نقش کلیدی در جمعآوری، ذخیرهسازی و آمادهسازی دادههای لاگ برای تحلیل دارد و به عنوان پایه و اساس برای تشخیص تهدیدات، بررسی حوادث امنیتی و بهبود وضعیت امنیتی سازمان عمل میکند.

۲. مدیریت رویداد امنیتی (SEM)؛ قلب تپنده SIEM

اگر مدیریت اطلاعات امنیتی (SIM) را به عنوان ستون فقرات SIEM در نظر بگیریم، مدیریت رویداد امنیتی (SEM) قلب تپنده آن است. SEM مسئول تجزیه و تحلیل دادههای جمعآوری شده توسط SIM و شناسایی تهدیدات بالقوه است. این بخش از SIEM با استفاده از الگوریتمهای پیچیده و قواعد تعریف شده، رفتارهای غیرعادی را در دادهها شناسایی کرده و هشدارهای لازم را صادر میکند. SEM با بررسی الگوهای تکراری، ارتباطات غیرعادی بین رویدادها و انحراف از رفتارهای معمول سیستم، قادر است تهدیدات را در مراحل اولیه شناسایی کند. همچنین، میتواند با استفاده از هوش مصنوعی و یادگیری ماشین، به مرور زمان بهبود یافته و دقت تشخیص تهدیدات را افزایش دهد. یکی از مهمترین وظایف SEM، همبستگی رویدادها است. به عبارت دیگر، SEM با بررسی ارتباط بین رویدادهای مختلف، میتواند یک حمله پیچیده را که ممکن است از چندین رویداد کوچک تشکیل شده باشد، شناسایی کند. این قابلیت به تحلیلگران امنیتی کمک میکند تصویر کاملی از یک حمله داشته باشند و به سرعت به آن پاسخ دهند. همچنین، مسئول اولویتبندی هشدارها است. با توجه به اهمیت هر هشدار و منابع موجود، SEM میتواند هشدارهای مهم را از هشدارهای کم اهمیتتر جدا کند. این امر به تحلیلگران امنیتی کمک میکند بر روی مهمترین تهدیدات تمرکز کنند. به طور کلی، مدیریت رویداد امنیتی (SEM) با تجزیه و تحلیل دادههای جمعآوری شده توسط SIM، شناسایی تهدیدات، همبستگی رویدادها و اولویتبندی هشدارها، نقش بسیار مهمی در حفظ امنیت سازمانها ایفا میکند. SEM به عنوان قلب تپنده SIEM، به سازمانها این امکان را میدهد تا به سرعت به تهدیدات پاسخ دهند و از خود در برابر حملات سایبری محافظت کنند.

علاوه بر این دو مولفه اصلی، SIEM شامل مولفههای دیگری به شرح زیر است:

- رابط کاربری گرافیکی (GUI): این رابط کاربری به کاربران اجازه میدهد با سیستم تعامل کرده و به دادهها دسترسی پیدا کنند.

- موتور جستوجو: این موتور جستوجو به کاربران اجازه میدهد به سرعت در میان حجم عظیمی از دادهها جستوجو کرده و اطلاعات مورد نظر خود را پیدا کنند.

- داشبوردها: داشبوردها نمای کلی از وضعیت امنیتی سازمان ارائه میدهند و به کاربران اجازه میدهند به سرعت روندهای مهم را شناسایی کنند.

- اتوماسیون: بسیاری از فرآیندهای SIEM میتوانند به صورت خودکار انجام شوند، مانند ایجاد هشدارها، پاسخ به حوادث و تولید گزارشها.

- یکپارچهسازی با سایر ابزارها: SIEM میتواند با سایر ابزارهای امنیتی مانند سیستمهای تشخیص نفوذ (IDS)، سیستمهای پیشگیری از نفوذ (IPS) و سیستمهای مدیریت آسیبپذیری (VMS) یکپارچه شود.

با توجه به توضیحاتی که ارائه کردیم باید بگوییم مولفههای SIEM با هم کار میکنند تا یک سیستم جامع برای مدیریت و تحلیل دادههای امنیتی ایجاد کنند. این سیستم به سازمانها کمک میکند تهدیدات امنیتی را به سرعت شناسایی کرده و به آنها پاسخ دهند.

پیادهسازی راهکارهای SIEM: گامی به سوی امنیت پایدار

پیادهسازی راهکارهای SIEM به معنای ایجاد و راهاندازی یک سیستم جامع و یکپارچه برای مدیریت اطلاعات و رویدادهای امنیتی در یک سازمان است. در واقع، پیادهسازی SIEM فرایندی چند مرحلهای است که شامل ارزیابی نیازهای امنیتی سازمان، انتخاب محصول مناسب، طراحی معماری سیستم، جمعآوری و تنظیم دادههای لاگ، ایجاد قواعد و قوانین تشخیص تهدید، آموزش پرسنل و بهینهسازی مستمر سیستم میشود. با پیادهسازی SIEM، سازمانها میتوانند دید کاملی از وضعیت امنیتی خود داشته باشند، به تهدیدات به صورت پیشگیرانه واکنش نشان دهند و از اطلاعات حساس خود محافظت کنند. از مزایای مهم پیادهسازی SIEM میتوان به افزایش آگاهی از وضعیت امنیتی، کاهش زمان پاسخگویی به حوادث، بهبود کارایی تیم امنیتی، تسهیل در رعایت مقررات و استانداردهای امنیتی و در نهایت کاهش هزینههای ناشی از رخدادهای امنیتی اشاره کرد. به طور کلی، پیادهسازی SIEM به معنای ایجاد یک لایه دفاعی قوی و هوشمند در برابر تهدیدات سایبری است. این سیستم با ارائه یک دیدگاه جامع از محیط امنیتی سازمان، به مدیران IT کمک میکند تا تصمیمات آگاهانهتری در زمینه امنیت اطلاعات اتخاذ کنند.

چگونه SIEM در یک سازمان مستقر میشود؟

پیادهسازی یک سیستم جامع مدیریت اطلاعات و رویدادهای امنیتی (SIEM) نیازمند اتخاذ مجموعهای از راهکارها و رویکردهای متناسب با شرایط و نیازهای هر سازمان است. این راهکارها به طور کلی شامل مراحل مختلفی از جمله برنامهریزی، طراحی، اجرا و نگهداری میشود. برای درک بهتر موضوع در ادامه به برخی از مهمترین راهکارهایی که در پیادهسازی SIEM مورد استفاده قرار میگیرند، اشاره خواهیم کرد:

- ارزیابی نیازمندیها: اولین قدم در پیادهسازی SIEM، ارزیابی دقیق نیازهای امنیتی سازمان است. این ارزیابی شامل شناسایی منابع داده، نوع تهدیدات، قوانین سازمانی و بودجه موجود میشود. با انجام این ارزیابی، میتوان مشخص کرد که کدام ویژگیها و قابلیتهای SIEM برای سازمان ضروری هستند.

- انتخاب محصول مناسب: پس از ارزیابی نیازمندیها، باید محصول SIEM مناسبی انتخاب شود. محصولات SIEM مختلفی در بازار موجود است که هر کدام ویژگیها و قابلیتهای متفاوتی دارند. انتخاب محصول مناسب به عوامل مختلفی مانند اندازه سازمان، پیچیدگی زیرساخت، بودجه و نیازهای خاص امنیتی بستگی دارد.

- طراحی معماری: طراحی معماری سیستم SIEM شامل تعیین نحوه جمعآوری دادهها از منابع مختلف، نحوه ذخیرهسازی و پردازش دادهها، نحوه ایجاد قوانین تشخیص تهدید و نحوه ارائه گزارشها میشود. معماری سیستم باید به گونهای طراحی شود که با زیرساخت موجود سازمان سازگار باشد و بتواند نیازهای امنیتی آن را برآورده کند.

- جمعآوری و تنظیم دادهها: در این مرحله، دادههای لاگ از منابع مختلف جمعآوری شده و به فرمتی استاندارد تبدیل میشوند تا بتوان آنها را در سیستم SIEM پردازش کرد. تنظیم دادهها شامل حذف دادههای تکراری، نرمالسازی دادهها و کاهش حجم دادهها میشود.

- ایجاد قوانین تشخیص تهدید: ایجاد قوانین تشخیص تهدید یکی از مهمترین مراحل پیادهسازی SIEM است. این قوانین بر اساس رفتارهای نرمال و غیرنرمال در سیستم تعریف میشوند و به سیستم SIEM امکان میدهند تا تهدیدات را شناسایی کند.

- آموزش پرسنل: آموزش پرسنل برای استفاده از سیستم SIEM بسیار مهم است. پرسنل باید با نحوه کار با سیستم، ایجاد گزارشها، تحلیل هشدارها و پاسخ به حوادث امنیتی آشنا شوند.

- بهینهسازی و نگهداری: پس از پیادهسازی سیستم، باید به صورت مداوم بهینهسازی و نگهداری شود. این فرآیند شامل تنظیم مجدد قوانین تشخیص تهدید، به روزرسانی نرمافزار، افزودن منابع داده جدید و ارزیابی عملکرد سیستم میشود.

محصولات مناسب برای پیادهسازی SIEM

انتخاب محصول مناسب برای پیادهسازی SIEM، یکی از تصمیمات کلیدی در ارتقای امنیت سازمانها است. این انتخاب به عوامل مختلفی از جمله اندازه سازمان، پیچیدگی زیرساخت، بودجه و نیازهای امنیتی خاص بستگی دارد. خوشبختانه، بازار محصولات SIEM بسیار متنوع است و انتخابهای متعددی را در اختیار سازمانها قرار میدهد. عوامل موثر در انتخاب محصول SIEM به شرح زیر است:

- اندازه سازمان: سازمانهای کوچک و متوسط ممکن است به محصولاتی با قابلیتهای اساسیتر نیاز داشته باشند، در حالی که سازمانهای بزرگ به محصولاتی با قابلیتهای پیشرفتهتر و مقیاسپذیرتر نیاز دارند.

- پیچیدگی زیرساخت: سازمانهایی با زیرساختهای پیچیده و متنوع به محصولاتی نیاز دارند که بتوانند با انواع مختلف سیستمها و دستگاهها یکپارچه شوند.

- بودجه: بودجه در دسترس نیز عامل مهمی در انتخاب محصول SIEM است. محصولات SIEM طیف گستردهای از قیمتها را دارند.

- نیازهای امنیتی خاص: هر سازمان نیازهای امنیتی خاص خود را دارد. به عنوان مثال، سازمانهایی که در صنایع حساس فعالیت میکنند، به محصولاتی نیاز دارند که قابلیتهای تشخیص تهدیدات پیشرفتهتری را ارائه دهند.

محصولات SIEM را میتوان به دو دسته کلی تقسیم کرد:

- محصولات تجاری: این محصولات توسط شرکتهای بزرگ نرمافزاری ارائه میشوند و معمولا دارای ویژگیهای پیشرفته، پشتیبانی قوی و هزینه بالاتری هستند.

- محصولات متنباز: این محصولات به صورت رایگان در دسترس هستند و به سازمانها اجازه میدهند تا آنها را به صورت سفارشیسازی کنند. با این حال، این محصولات ممکن است به پشتیبانی کمتری نیاز داشته باشند.

برخی از محصولات محبوب SIEM

- Splunk Enterprise: یکی از محبوبترین محصولات SIEM در بازار است که به دلیل قابلیتهای جستجوی قدرتمند و انعطافپذیری آن شناخته شده است.

- IBM QRadar: یک محصول SIEM جامع است که قابلیتهای تحلیل رفتار کاربران (UBA)، تشخیص تهدیدات و پاسخ به آنها را ارائه میدهد.

- ArcSight Enterprise Security Manager: یک محصول SIEM قدیمیتر است که همچنان به طور گسترده مورد استفاده قرار میگیرد. این محصول به دلیل قابلیتهای گزارشدهی و همبستگی رویدادهای قوی شناخته شده است.

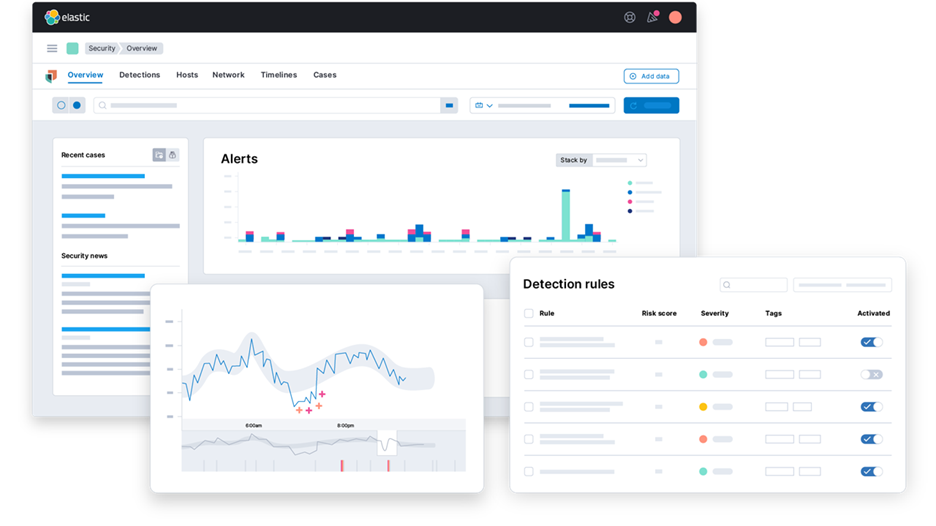

- Elastic SIEM: یک محصول SIEM مبتنی بر پلتفرم متنباز Elastic است که به دلیل مقیاسپذیری و قابلیتهای جستجوی قدرتمند آن شناخته شده است.

SIEM چه کاربردهایی برای یک سازمان دارد؟

SIEM با جمعآوری دادههای لاگ از انواع مختلف دستگاهها، شبکهها و برنامههای کاربردی، به سازمانها کمک میکند تا فعالیتهای مشکوک و غیرعادی را شناسایی کنند. این سیستم با استفاده از الگوریتمهای پیچیده و قواعد تعریف شده، میتواند حملات سایبری مانند DDoS، حملات باجافزاری، نفوذ به سیستمها و سرقت اطلاعات را تشخیص دهد. همچنین، SIEM میتواند به سازمانها در شناسایی تهدیدات داخلی مانند سوء استفاده از دسترسیها و افشای اطلاعات کمک کند. علاوه بر این، SIEM از طریق یکپارچگی با رویدادهای مختلف، میتواند به سازمانها در درک بهتر حملات پیچیده و شناسایی زنجیرههای حمله کمک کند. یکی دیگر از کاربردهای مهم SIEM، تولید گزارشهای دقیق و قابل فهم است. این گزارشها به مدیران ارشد، تیمهای امنیتی و سایر ذینفعان کمک میکنند درک درستی از وضعیت امنیتی سازمان داشته باشند و تصمیمات آگاهانهای اتخاذ کنند. با استفاده از SIEM، سازمانها میتوانند نشان دهند که اقدامات لازم برای محافظت از اطلاعات حساس را انجام دادهاند. به طور کلی، SIEM به سازمانها کمک میکند تا:

- تهدیدات را به سرعت شناسایی کنند: با تحلیل دادههای لاگ و تشخیص الگوهای غیرعادی

- زمان پاسخدهی به حوادث را کاهش دهند: با خودکارسازی بسیاری از فرآیندهای امنیتی

- تحقیقات پس از حادثه را تسهیل کنند: با ارائه دادههای دقیق و قابل فهم.

- رعایت مقررات و استانداردهای امنیتی را تسهیل کنند: با تولید گزارشهای دقیق و قابل ردیابی.

- دید جامعی از وضعیت امنیتی سازمان داشته باشند: با جمعآوری دادههای از منابع مختلف.

حمیدرضا تائبی