انواع حملات سایبری

حملات سایبری به هرگونه تلاش مخرب برای دسترسی غیرمجاز به سیستمهای رایانهای، شبکهها یا دادهها با هدف ایجاد اختلال، تخریب، سرقت یا کنترل اطلاعات گفته میشود. انواع حملات سایبری عبارتند از نفوذ به شبکهها، بهرهبرداری از آسیبپذیریهای نرمافزاری، مهندسی اجتماعی، بدافزارها و حملات توزیع شده انکار سرویس (DDoS). مهاجمان سایبری با استفاده از این روشها میتوانند به اطلاعات حساس سازمانها و افراد دسترسی پیدا کنند، سیستمها را از کار بیاندازند، به اعتبار سازمانها آسیب بزنند و حتی به زیرساختهای حیاتی کشورها حمله کنند. هکرها به دلایل مختلفی اقدام به انجام اینکار میکنند که شامل انگیزههای مالی، سیاسی، ایدئولوژیک یا صرفا کنجکاوی است. با توجه به افزایش پیچیدگی و تنوع انواع حملات سایبری، سازمانها و افراد باید اقدامات امنیتی لازم را برای محافظت از خود در برابر این تهدیدات اتخاذ کنند. این اقدامات شامل بهروزرسانی نرمافزارها، استفاده از رمزهای عبور قوی، آموزش کاربران در زمینه امنیت سایبری، استفاده از راهکارهای امنیتی شبکه و نظارت مداوم بر سیستمها میشود.

در ادامهی این مطلب با انواع حملات سایبری آشنا خواهید شد:

1. حملات DoS و DDoS

انکار سرویس (DoS) و انکار سرویس توزیع شده (DDoS)، دو مدل از انواع حملات سایبری هستند که با هدف از کار انداختن یک سرویس یا شبکه طراحی شدهاند. در حملات DoS، مهاجم با ارسال حجم زیادی از درخواستها به یک سیستم، منابع آن را اشباع کرده و باعث میشوند که یک سیستم یا سرویس نتواند به درخواستهای قانونی کاربران پاسخ دهد. حملات DDoS نیز مشابه هستند، با این تفاوت که مهاجم از تعداد بسیار زیادی دستگاه آلوده به بدافزار برای انجام حمله استفاده میکند. این حملات نه تنها باعث اختلال در سرویسدهی میشوند، بلکه میتوانند به عنوان پوشش برای حملات پیچیدهتر نیز مورد استفاده قرار گیرند. برای مقابله با این حملات، استفاده از فایروالهایی که قادر به تشخیص و مسدود کردن ترافیک مخرب هستند، ضروری است. همچنین، بهروزرسانی مداوم سیستمها و آموزش کاربران در زمینه امنیت سایبری، از دیگر روشهای پیشگیری از این حملات محسوب میشود.

همچنین، ثبت دقیق لاگهای DNS و تحلیل رفتار کاربران میتواند به شناسایی فعالیتهای مشکوک و جلوگیری از حملات کمک کند. علاوه بر DNSSEC، روشهای دیگری نیز به منظور افزایش امنیت DNS وجود دارد که از آن جمله باید به فیلترینگ DNS از طریق مسدودسازی دسترسی به دامنههای مخرب و وبسایتهای آلوده که از کاربران در برابر تهدیدات سایبری محافظت میکند، استفاده از DNS Resolverهای امن که با انجام بررسیهای امنیتی اضافی بر روی پاسخهای DNS، از دریافت اطلاعات نادرست جلوگیری میکنند و آگاهی کاربران از تهدیدات سایبری و روشهای مقابله با آنها و غیره اشاره کرد.

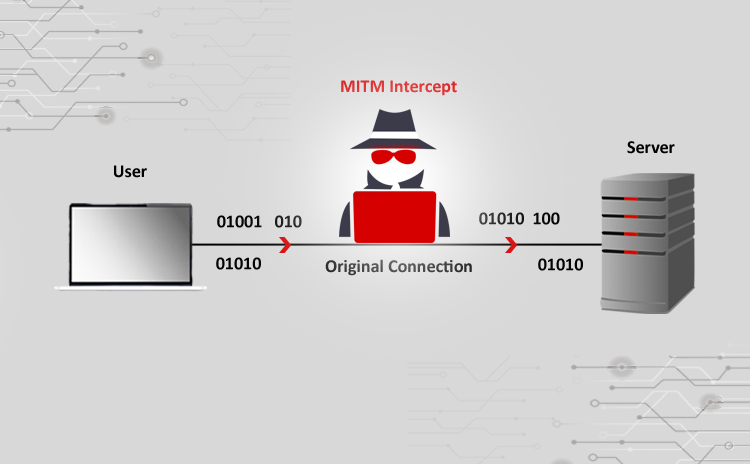

2. حمله مرد میانی

حمله مرد میانی MITM سرنام (Man-in-the-Middle Attack) یکی از شایعترین و خطرناکترین انواع حملات سایبری است که در آن مهاجم خود را به عنوان واسط بین دو طرف ارتباط (مانند یک کاربر و یک وبسایت) قرار میدهد. مهاجم با رهگیری و دستکاری ترافیک داده بین این دو طرف، میتواند به اطلاعات حساس مانند رمزهای عبور، شماره کارتهای اعتباری و سایر دادههای محرمانه دسترسی پیدا کند. به بیان دقیقتر، مهاجم با قرار گرفتن در مسیر ارتباط، تمام دادههای مبادله شده بین دو طرف را مشاهده میکند، میتواند دادهها را تغییر دهد، مثلا رمزهای عبور را با نسخههای جعلی جایگزین کند یا لینکهای مخرب را به صفحات وب اضافه کند یا به سرقت اطلاعات حساس بپردازد.

3. حملات فیشینگ: مهندسی اجتماعی در دنیای دیجیتال

فیشینگ، یکی از رایجترین و موثرترین روشهای مهندسی اجتماعی در دنیای سایبری است. در این حملات، مهاجمان با ارسال ایمیلها، پیامهای متنی یا پیغامهای جعلی، تلاش میکنند کاربران را فریب داده و اطلاعات حساس آنها را به سرقت ببرند. این ایمیلها معمولا به صورت بسیار حرفهای و شبیه به ایمیلهای ارسال شده از سوی سازمانهای معتبر مانند بانکها، شرکتهای خدماتی یا حتی دوستان و آشنایان طراحی میشوند. مکانیزم عملکردی حملات فیشینگ به این صورت است که مهاجم با ایجاد حس فوریت، ترس یا کنجکاوی در مخاطب، تلاش میکند تا او را به کلیک روی لینک یا دانلود پیوستی که در ایمیل قرار داده شده، ترغیب کند. لینک موجود در ایمیل، کاربر را به یک صفحه وب جعلی هدایت میکند که ظاهری کاملا مشابه صفحه اصلی وبسایت اصلی دارد. در این صفحه جعلی، از کاربر خواسته میشود تا اطلاعات شخصی مانند نام کاربری، رمز عبور، شماره کارت اعتباری یا سایر اطلاعات حساس را وارد کند. با وارد کردن این اطلاعات، مهاجم به راحتی میتواند به حسابهای کاربری و اطلاعات شخصی قربانی دسترسی پیدا کند.

4. حملات Whale Phishing (شکار نهنگ)

حملات شکار نهنگ، نوعی حمله مهندسی اجتماعی هدفمند است که به جای هدف قرار دادن کاربران تصادفی، بر روی مدیران ارشد سازمانها، مدیران اجرایی و سایر افراد کلیدی در یک سازمان تمرکز میکند. این افراد به دلیل دسترسی به اطلاعات حساس و محرمانه سازمان، از جمله اطلاعات مالی، استراتژیهای کسبوکار و اطلاعات مشتریان، هدف اصلی مهاجمان سایبری قرار میگیرند. در این بردار حمله، مهاجمان با تحقیق در مورد سازمان هدف، اطلاعات شخصی و شغلی مدیران ارشد را جمعآوری میکنند، از طریق برقراری ارتباط جعلی و قانعکننده با قربانی، اعتماد او را جلب میکنند و با استفاده از اطلاعاتی که جمعآوری کردهاند، ایمیلها یا پیامهای بسیار شخصی و متقاعدکنندهای را برای قربانی ارسال میکنند. این پیامها معمولا شامل درخواستهایی برای انجام اقداماتی مانند کلیک روی یک لینک، دانلود یک فایل یا ارائه اطلاعات حساس هستند. پس از اینکه قربانی روی لینک کلیک کرد یا فایل را دانلود کرد، بدافزاری بر روی سیستم او نصب میشود که به مهاجم اجازه میدهد تا به اطلاعات حساس سازمان دسترسی پیدا کند یا سیستم را رمزنگاری کرده و از قربانی باج بخواهد.

5. حملات Spear-phishing

حملات Spear-phishing نوع پیشرفتهتر حملات فیشینگ هستند که به جای هدف قرار دادن کاربران تصادفی، افراد یا گروههای خاصی را هدف قرار میدهند. این حملات به دلیل شخصیسازی بالا و استفاده از اطلاعات دقیق درباره قربانی، بسیار خطرناکتر از حملات فیشینگ معمولی هستند. مکانیزم عملکرد حملات اسپیر فیشینگ به این صورت است که مهاجمان با تحقیق در مورد سازمان یا فرد هدف، اطلاعات شخصی، شغلی و علاقهمندیهای قربانی را جمعآوری میکنند. در ادامه با استفاده از اطلاعات جمعآوری شده، یک ارتباط جعلی و قانعکننده با قربانی ایجاد میکنند. این ارتباط میتواند از طریق ایمیل، پیامهای متنی، تماسهای تلفنی یا شبکههای اجتماعی برقرار شود. مهاجمان با ارسال پیامهای شخصی و متقاعدکننده، قربانی را به انجام اعمالی مانند کلیک روی یک لینک، دانلود یک فایل یا ارائه اطلاعات حساس ترغیب میکنند. پس از اینکه قربانی فریب خورد، بدافزاری بر روی سیستم او نصب میشود یا اطلاعات حساس او به سرقت میرود.

6. حملات باجافزاری (Ransomware)

یکی دیگر از انواع حملات سایبری باجافزار است، که نوعی بدافزار بوده و با نفوذ به سیستمهای کامپیوتری، دسترسی به فایلها و دادههای مهم را محدود میکند. این بدافزارها با رمزنگاری فایلها، آنها را غیرقابل استفاده میکنند و در مقابل ارائه کلید رمزگشایی، از قربانی درخواست باج مینمایند. روشهای نفوذ باجافزارها متنوع است و از طریق ایمیلهای فیشینگ، وبسایتهای آلوده، بهرهبرداری از آسیبپذیریهای نرمافزاری و دستگاههای ذخیرهسازی خارجی آلوده صورت میگیرد. پس از نفوذ، باجافزار به سرعت در سیستم منتشر شده و فایلهای مهم را رمزنگاری میکند. در برخی موارد، مهاجمان علاوه بر رمزنگاری فایلها، به سیستمعامل یا برنامههای خاص نیز دسترسی را محدود میکنند. پیام باجی که پس از رمزنگاری نمایش داده میشود، معمولاً شامل دستورالعملهایی برای پرداخت باج و آدرس کیف پول دیجیتال مهاجم است. با توجه به اهمیت دادهها برای سازمانها و افراد، پرداخت باج ممکن است تنها راه برای بازیابی اطلاعات به نظر برسد، اما توصیه نمیشود زیرا تضمینی برای بازگرداندن دادهها وجود ندارد و ممکن است باعث تشویق مهاجمان به انجام حملات بیشتر شود. برای مقابله با باجافزار، اقدامات پیشگیرانهای مانند تهیه نسخه پشتیبان منظم از دادهها، بهروزرسانی نرمافزارها، آموزش کاربران، استفاده از فایروالهای قوی و نرمافزارهای امنیتی ضروری است.

7. حملات رمزعبور (Password Attack)

شناسایی و کشف رمز عبور یکی از اهداف اصلی مهاجمان سایبری است. آنها از روشهای مختلفی برای دستیابی به رمز عبور کاربران استفاده میکنند تا به سیستمها و اطلاعات حساس نفوذ کنند. هکرها به روشهای مختلفی حملات رمز عبور را انجام میدهند. یکی از پر کاربردترین روشها حمله جستوجوی فراگیر (Brute-force) است. در این روش، مهاجم با استفاده از نرمافزارهای تخصصی، تمام ترکیبات ممکن از حروف، اعداد و نمادها را برای حدس زدن رمز عبور امتحان میکند. این روش بسیار زمانبر است اما در صورت استفاده از قدرت محاسباتی بالا، میتواند مؤثر باشد. راهکار بعدی، حمله دیکشنری (Dictionary Attack) است. در این روش، مهاجم از یک لیست از کلمات رایج، نامها، تاریخ تولد و عبارات متداول استفاده میکند تا رمز عبور را حدس بزند. این روش به دلیل اینکه بسیاری از کاربران از رمزهای عبور ساده و قابل حدس استفاده میکنند، بسیار مؤثر است.

8. حمله تزریق (SQL Injection)

حمله تزریق کد اسکیوال، یکی از رایجترین و خطرناکترین آسیبپذیریهای امنیتی در برنامههای وب است. در این نوع حمله، مهاجم با تزریق دستورات مخرب SQL به فیلدهای ورودی یک وباپلیکیشن، میتواند به پایگاه داده دسترسی پیدا کرده و آن را دستکاری کند. این دستورات مخرب به جای اینکه به عنوان داده معمولی پردازش شوند، به عنوان بخشی از کوئری SQL تفسیر میشوند. در نتیجه، مهاجم میتواند به اطلاعات حساس دسترسی پیدا کند، دادهها را تغییر دهد یا حتی سیستم را از کار بیندازد. به عنوان مثال، مهاجم میتواند با تزریق یک دستور SQL ساده، لیست کاملی از کاربران و رمزهای عبور آنها را از پایگاه داده استخراج کند. این آسیبپذیری به دلیل عدم اعتبارسنجی صحیح ورودیهای کاربر و عدم فرارگذاری مناسب کاراکترهای خاص در کوئریهای SQL رخ میدهد. برای جلوگیری از این نوع حملات، برنامهنویسان باید از تکنیکهای امنیتی مانند پارامترسازی کوئریها، استفاده از کتابخانههای ORM و اعتبارسنجی دقیق ورودیها استفاده کنند. همچنین، انجام تست نفوذ منظم بر روی برنامههای وب، میتواند به شناسایی و رفع آسیبپذیریهای SQL Injection کمک کند.

9. حمله URL Interpretation

URL یا Uniform Resource Locator به زبان ساده آدرسی است که برای یافتن یک منبع خاص در اینترنت استفاده میشود. این آدرسها، دروازه ورودی ما به دنیای وسیع وب هستند و به ما امکان میدهند تا به صفحات وب، تصاویر، ویدئوها و سایر منابع آنلاین دسترسی پیدا کنیم. هر URL شامل اطلاعاتی است که به مرورگر میگوید چگونه یک منبع خاص را پیدا کند. حمله تفسیر URL، یکی از روشهای رایج هکرها برای نفوذ به وبسایتها و دستیابی به اطلاعات حساس است. در این نوع حمله، مهاجمان با دستکاری و تغییر آدرسهای وب (URL)، سعی میکنند به بخشهای غیرمجاز یک وبسایت دسترسی پیدا کنند. این روش به دلیل سادگی و مؤثر بودن، به یکی از تهدیدات جدی برای امنیت وبسایتها تبدیل شده است. به بیان دقیقتر، هکرها با حدس زدن ساختار آدرسهای وب، سعی میکنند به بخشهایی از وبسایت دسترسی پیدا کنند که برای کاربران عادی قابل مشاهده نیست.

10. مسمومسازی سامانه نام دامنه (DNS Spoofing)

مسمومسازی سامانه نام دامنه یکی دیگر از انواع حملات سایبری است که در آن مهاجم با دستکاری پاسخهای سیستم نام دامنه (DNS)، کاربران را به سمت وبسایتهای مخرب هدایت میکند. به عبارت سادهتر، مهاجم با تغییر آدرس IP مرتبط با یک دامنه، کاربر را به جای سایتی که قصد دسترسی به آن را دارد، به یک سایت جعلی میبرد. سیستم نام دامنه مانند یک دفتر تلفن برای اینترنت عمل میکند و آدرسهای IP (اعدادی که برای شناسایی دستگاهها در شبکه استفاده میشود) را به نامهای دامنه (مانند example.com) مرتبط میکند. هنگامی که شما یک آدرس وب را در مرورگر خود تایپ میکنید، دستگاه شما به سرور DNS مراجعه میکند تا آدرس IP مربوط به آن دامنه را پیدا کند. در حمله DNS Spoofing، مهاجم این فرآیند را دستکاری میکند و به جای آدرس IP صحیح، آدرس IP یک سایت مخرب را به دستگاه شما ارائه میدهد. این حمله میتواند به روشهای مختلفی انجام شود، از جمله مسموم کردن کش DNS، بهرهبرداری از آسیبپذیریهای نرمافزاری در سرورهای DNS و استفاده از روشهای اجتماعی مهندسی. برای محافظت در برابر حملات DNS Spoofing، میتوان از روشهای مختلفی استفاده کرد، از جمله استفاده از سرورهای DNS امن و قابل اعتماد، فعال کردن مکانیزم DNSSEC سرنام (Domain Name System Security Extensions)، بهروز نگه داشتن نرمافزارها و سیستمعاملها، و آموزش کاربران در مورد خطرات این نوع حملات. همچنین، استفاده از پروتکلهای امن مانند HTTPS و DNSCrypt میتواند به افزایش امنیت ارتباطات کمک کند.

11. حمله جستوجوی فراگیر (Brute force attack)

حمله جستوجوی فراگیر، یکی از رایجترین روشهای هک و نفوذ به سیستمهای محافظت شده با رمز عبور است. در این نوع حمله، مهاجم با استفاده از نرمافزارهای تخصصی، تمام ترکیبات ممکن از حروف، اعداد و نمادها را برای حدس زدن رمز عبور امتحان میکند. به عبارت سادهتر، هکر با آزمون و خطا و بررسی همه حالتهای ممکن، سعی میکند به رمز عبور صحیح دست پیدا کند. این روش به دلیل سادگی و مؤثر بودن، یکی از محبوبترین روشهای هکرها برای نفوذ به سیستمها است. البته، مدت زمانی که یک حمله بروت فورس برای موفقیت به آن نیاز دارد، به عوامل مختلفی بستگی دارد، از جمله طول رمز عبور، پیچیدگی آن (استفاده از ترکیبی از حروف بزرگ و کوچک، اعداد و نمادها)، قدرت پردازش سیستم مهاجم و همچنین روشهای حفاظتی که برای جلوگیری از این نوع حملات در نظر گرفته شده است.

12. سرقت نشست (Session Hijacking)

سرقت نشست، یکی از حملات رایج در حوزه امنیت سایبری است که در آن یک مهاجم کنترل یک نشست فعال بین کاربر و سرور را به دست میگیرد. این نشستها معمولا از طریق کوکیها یا توکنهای نشست شناسایی میشوند که اطلاعات مربوط به احراز هویت کاربر را ذخیره میکنند. هنگامی که شما به یک وبسایت وارد میشوید و به عنوان یک کاربر شناخته میشوید، یک نشست ایجاد میشود. این نشست به شما اجازه میدهد بدون نیاز به ورود مجدد به سیستم، در صفحات مختلف وبسایت حرکت کنید. مهاجمی که بتواند این نشست را سرقت کند، قادر است به عنوان شما در سیستم عمل کند و به اطلاعات حساس شما دسترسی پیدا کند، تراکنشهای مالی انجام دهد و یا حتی اقدامات مخرب دیگری انجام دهد.

13. حمله وب (Web Attacks)

حملات وب یا Web Attacks به مجموعهای از اقدامات مخربی گفته میشود که با هدف بهرهبرداری از آسیبپذیریهای موجود در برنامههای وب و سرورها انجام میشوند. این حملات میتوانند به سرقت اطلاعات حساس، ایجاد اختلال در عملکرد وبسایتها، نفوذ به سیستمهای داخلی و حتی اخاذی منجر شوند. مهاجمان از روشهای مختلفی برای انجام حملات خود استفاده میکنند که برخی از رایجترین آنها به شرح زیر هستند:

- تزریق SQL (SQL Injection): در این حمله، مهاجم با تزریق دستورات مخرب SQL به فیلدهای ورودی یک وباپلیکیشن، میتواند به پایگاه داده دسترسی پیدا کرده و آن را دستکاری کند.

- تزریق اسکریپت بین سایتی (XSS): مهاجم با تزریق اسکریپتهای مخرب به صفحات وب، میتواند رفتار مرورگر کاربران را کنترل کند و به اطلاعات حساس آنها دسترسی پیدا کند.

- حملات مرد میانی (Man-in-the-Middle): مهاجم خود را بین کاربر و سرور قرار میدهد و ترافیک بین آنها را رهگیری و دستکاری میکند.

- حملات فیشینگ: مهاجم با ایجاد وبسایتهای جعلی، کاربران را فریب میدهد تا اطلاعات شخصی و مالی خود را وارد کنند.

- حملات انکار سرویس (DoS): مهاجم با ارسال حجم زیادی از درخواستها به یک وبسایت، باعث از دسترس خارج شدن آن میشود.

مفتاح رایانهافزار، کلید دستیابی به امنیت در دنیای کسبوکار

در دنیای دیجیتال امروز، حفاظت از اطلاعات حساس تجاری بیش از هر زمان دیگری اهمیت دارد. حملات سایبری روزبهروز پیچیدهتر شده و تهدیدی جدی برای بقای کسبوکارها به شمار میروند. مفتاح رایانهافزار با سالها تجربه و دانش فنی در حوزه امنیت سایبری، به شما کمک میکند از اطلاعات ارزشمند خود محافظت کنید. ما با ارائه طیف گستردهای از خدمات امنیتی، از جمله ارزیابی آسیبپذیریها، طراحی و پیادهسازی سیستمهای امنیتی، آموزش کارکنان و پاسخگویی سریع به حوادث، سدی محکم در برابر تهدیدات سایبری ایجاد میکنیم. با اعتماد به مفتاح رایانهافزار، میتوانید با خیالی آسوده به فعالیتهای خود ادامه دهید و از رشد و توسعه کسبوکار خود لذت ببرید. ما با استفاده از آخرین فناوریها و بهروزترین روشهای امنیتی، تضمین میکنیم که اطلاعات شما در برابر هرگونه تهدید سایبری ایمن خواهند بود. برای کسب اطلاعات بیشتر و مشاوره رایگان با کارشناسان ما با شماره 02142922 یا آدرس info@meftah.com تماس حاصل فرمایید.

حمیدرضا تائبی