چشمانداز امنیت سایبری در سال جاری و آتی به دلیل افزایش پیچیدگی تهدیدات سایبری، مقررات بیشتر و تکامل سریع فناوری، پیچیدهتر از قبل شده است. به طوری که انتظار میرود، مدیران مراکز دادهای که زیرساخت خود را همچنان بر پایه الگوهای سنتی مدیریت میکنند با انواع مختلفی از تهدیدات سایبری روبرو شوند. از اینرو، مهم است کارشناسان ارشد امنیت به ویژه در مراکز SOC 1 و SOC 2 با این تهدیدات آشنا باشند تا بتوانند یک ساز و کار دفاعی محکم در برابر آن ایجاد کنند. در این مطلب 10 چالش و تهدید مهمی را مورد بررسی قرار میدهیم که انتظار میرود در سالهای آتی مشکلات مختلفی را برای مدیران امنیت و مراکز داده به وجود آورند.

1. هوش مصنوعی سلاحی در اختیار مجرمان سایبری

ماهیت دوگانه هوش مصنوعی، ریسکهای زیادی را برای سازمانها بهوجود آورده است، زیرا مجرمان سایبری به طور فزایندهای از قدرت هوش مصنوعی برای انجام حملات بسیار پیچیده استفاده میکنند. بدافزارهای مبتنی بر هوش مصنوعی میتوانند رفتار خود را در زمان واقعی تغییر دهند. این حرف بدان معنا است که آنها میتوانند از روشهای تشخیص سنتی فرار کنند و آسیبپذیریها را با دقت بسیار بالایی پیدا و مورد بهرهبرداری قرار دهند. ابزارهای شناسایی خودکار، به مهاجمان اجازه میدهند، اطلاعات دقیق و مفصلی در مورد سیستمها، کارمندان و مکانیزم دفاعی تعبیه شده برای یک هدف با سرعت و مقیاسی بیسابقه را جمعآوری کنند. این در حالی است که هوش مصنوعی زمان برنامهریزی برای اجرای یک حمله را کاهش میدهد.

به عنوان مثال، کمپینهای فیشینگ مبتنی بر هوش مصنوعی، از پردازش زبان طبیعی پیشرفته برای ایجاد ایمیلهای بسیار شخصی و قانعکننده استفاده میکنند تا شانس موفقیت حملات را افزایش دهند. فناوری Deepfake با امکان جعل صدا و تصویر افراد با دقت بسیار بالا، لایه دیگری از پیچیدگی را اضافه میکند، به طوری که مهاجمان میتوانند با استفاده از آن، صدا یا تصویر مدیران اجرایی یا کارمندان را جعل کنند و اقدام به کلاهبرداری مالی یا تخریب وجهه سازمان کنند. ممکن است مکانیزمهای امنیتی سنتی نتوانند حملات مبتنی بر هوش مصنوعی را که دارای ماهیت تطبیقی و پویا هستند، تشخیص داده و به آنها پاسخ دهند. این مسئله، سازمانها را با ضررهای مالی یا افت بهرهوری روبرو میکند. برای ایمن ماندن در برابر تهدیدات مبتنی بر هوش مصنوعی، سازمانها باید به دنبال راهحلهای امنیتی تقویتشده با هوش مصنوعی باشند.

2. افزایش آسیبپذیریهای روز صفر

آسیبپذیریهای روز صفر همچنان یکی از تهدیدات اصلی در دنیای امنیت سایبری هستند، زیرا این نقصها برای فروشندگان نرمافزار و طیف گستردهای از کارشناسان امنیتی ناشناخته باقی میمانند و در نتیجه، سیستمها تا زمانی که یک راهحل برای آنها ایجاد شود، در معرض خطر خواهند داشت. مهاجمان به طور مکرر و به شکل موثری از اکسپلویتهای روز صفر استفاده میکنند تا بتوانند شرکتهای بزرگ را تحت تاثیر حملات سایبری قرار دهند. بنابراین نیاز به اقدامات پیشگیرانه ضروری است. مجرمان سایبری از حملات روز صفر برای دستیابی به اهدافی مانند جاسوسیهای صنعتی و انجام انواع مختلف جرایم مالی استفاده میکنند. از اینرو، سازمانها باید از طریق نظارت مداوم و بهکارگیری سیستمهای تشخیص پیشرفته به شناسایی الگوهای رفتاری مجرمان و حملات بپردازند و در تلاش باشند ریسکهای پیرامون زیرساختها را کاهش دهند. علاوه بر تشخیص، اشتراکگذاری اطلاعات تهدیدات بین صنایع برای پیشی گرفتن از مهاجمان در زمینه انجام حملات سایبری اهمیت زیادی دارد. مقابله با تهدیدات روز صفر، نیازمند چابکی در پاسخگویی و ارزیابی دقیق کدها، وصله کردن سریع رخنهها و بهروزرسانی سیستمها است.

3. هوش مصنوعی به عنوان ستون فقرات امنیت سایبری مدرن

هوش مصنوعی به سرعت در حال تبدیل شدن به ستون فقرات امنیت سایبری است. از پردازش حجم عظیمی از دادهها تا تشخیص حتی کوچکترین ناهنجاریها و پیشبینی تهدیدات، هوش مصنوعی مبارزه با جرائم سایبری را به سطوح جدیدی از اثربخشی رسانده است. احتمالا در سالهای پیشرو، هوش مصنوعی در تمام جنبههای امنیت سایبری، از تشخیص تهدیدات و پاسخ به حوادث گرفته تا تدوین استراتژی، نقش اساسی ایفا خواهد کرد. سیستمهای هوش مصنوعی در تجزیه و تحلیل مجموعه دادههای پیچیده برای کشف الگوها و شناسایی آسیبپذیریهایی که ممکن است نادیده گرفته شوند، عملکرد خوبی دارند. همچنین، در انجام بررسیهای معمول بسیار عالی عمل میکنند و به تیمهای امنیتی اجازه میدهند بر وظایف امنیتی دشوارتر و خلاقانهتر تمرکز کنند و خطر خطاهای انسانی یا سهلانگاری در کارهای معمول دستی را کاهش دهند.

4. پیچیدگی روزافزون حریم خصوصی دادهها

ادغام مقررات حریم خصوصی منطقهای و محلی مانند GDPR و CCPA در استراتژی امنیت سایبری دیگر اختیاری نیست. شرکتها باید به دنبال مقرراتی باشند که برای اولین بار در سال 2025 از نظر قانونی الزامی شد، مانند قانون هوش مصنوعی اتحادیه اروپا. در سال 2025، نهادهای نظارتی همچنان دستورالعملهای سختگیرانهتری را در رابطه با رمزگذاری دادهها و گزارشدهی حوادث، از جمله در حوزه هوش مصنوعی، اعمال کردند که نشاندهنده افزایش نگرانیها در مورد سوء استفاده از دادههای آنلاین است. مدلهای امنیتی غیرمتمرکز، مانند بلاک چین، توسط برخی از شرکتها برای کاهش نقاط شکست واحد در نظر گرفته میشوند. همچنین، زیرساختهای شفافتری برای کاربران طراحی خواهند شد که اجازه میدهند کنترل بیشتری بر دادههای خود اعمال کنند. هنگامی که این سیستمها با رویکرد اعتماد صفر ترکیب شوند قادر به پردازش درخواستها خواهند بود. این استراتژیها به تقویت هر دو جنبه حریم خصوصی و امنیت کمک میکنند.

5. چالشهای افزایش اعتبارسنجی کاربر

تایید هویت کاربران با سختتر شدن کنترلهای حریم خصوصی مرورگرها و توسعه باتهای پیچیدهتر توسط مهاجمان، چالشبرانگیزتر شده است. مرورگرهای مدرن برای محافظت از حریم خصوصی کاربران طراحی شدهاند و دسترسی وبسایتها به اطلاعات شخصی مانند موقعیت مکانی، جزئیات دستگاه یا سابقه مرور را محدود میکنند. این امر تشخیص مشروعیت کاربران توسط وبسایتها را دشوارتر میکند. در همین حال، مهاجمان، باتهایی ایجاد میکنند که با تقلید از اقدامات انسانی مانند تایپ، کلیک یا اسکرول، مانند کاربران واقعی رفتار کنند تا تشخیص آنها با استفاده از روشهای امنیتی استاندارد دشوار شود. اگرچه هوش مصنوعی لایه دیگری از پیچیدگی را به تایید هویت کاربر اضافه کرده است، اما راهحلهای مبتنی بر هوش مصنوعی قابل اطمینانترین روش برای شناسایی باتها هستند. این سیستمها با تجزیه و تحلیل رفتار و سابقه فعالیتهای آنلاین به شکل بلادرنگ، به کسبوکارها اجازه میدهند، اقدامات امنیتی را از طریق به حداقل رساندن اختلال در روند انجام فعالیتهای روزمره پیادهسازی کنند.

6. اهمیت روزافزون امنیت زنجیره تامین

نقضهای امنیتی زنجیره تامین در حال افزایش است و مهاجمان از آسیبپذیریهای فروشندگان شخص ثالث برای نفوذ به شبکههای بزرگتر استفاده میکنند. نظارت بر این روابط شخص ثالث اغلب ناکافی است. اکثر شرکتها در ارتباط با تمام اشخاص ثالثی که با دادهها و اطلاعات شخصی قابل شناسایی (PII) آنها سروکار دارند، اطلاعات دقیقی ندارند و تقریبا همه شرکتها به حداقل یک فروشنده شخص ثالث متصل هستند که با نقض امنیتی مواجه شده است. این عدم نظارت، ریسکهای قابل توجهی را بهوجود میآورد، زیرا حملات زنجیره تامین میتوانند اثرات آبشاری بر صنایع مختلف داشته باشند. همانطور که انتظار میرفت، در سال 2024 میلادی، حتی سازمانهای برجسته نیز قربانی حملاتی شدند که از طریق آسیبپذیریهای تامینکنندگان آنها رخ داد. به عنوان مثال، در حمله چند وقت قبل به شرکت فورد، مهاجمان با بهرهبرداری از زنجیره تامین این شرکت، کدهای مخرب را وارد سیستمهای فورد کردند و یک در پشتی ایجاد کردند که میتوانستند از آن برای دسترسی به دادههای حساس مشتریان استفاده کنند. راهحلهای مبتنی بر هوش مصنوعی و متمرکز بر شفافیت میتوانند به شناسایی آسیبپذیریها حتی در پیچیدهترین زنجیرههای تامین کمک کنند. سازمانها باید از طریق بررسی توافقنامههای سطح خدمات (SLA)، تامینکنندگانی را انتخاب کنند که خودشان نیز پروتکلهای امنیتی سختگیرانهای را رعایت میکنند تا امنیت در کل اکوسیستم در وضعیت مطلوبی قرار بگیرد.

7. تعادل بین امنیت و تجربه کاربری

یکی از بزرگترین چالشهای امنیت سایبری، یافتن تعادل بین امنیت قوی و سهولت استفاده است. اقدامات امنیتی بیش از حد سختگیرانه ممکن است کاربران مجاز را آزار دهد، در حالی که کنترلهای ضعیف، راه را برای مهاجمان باز میکند. در سال جاری، با پیچیدهتر شدن چشمانداز تهدیدات سایبری، کسبوکارها باید با دقت بیشتری این تعادل را حفظ کنند. سیستمهای مدیریت دسترسی مبتنی بر زمینه، راهکارهای قدرتمند در این زمینه ارائه میدهند. این سیستمها با در نظر گرفتن رفتار کاربر، موقعیت مکانی و نوع دستگاه، تصمیمات هوشمندانه و مبتنی بر ریسک در مورد کنترل دسترسی اتخاذ میکنند.

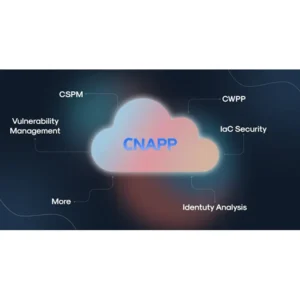

8. ریسکهای مربوط به امنیت ابری و پیکربندی نادرست

با انتقال بیشتر خدمات سازمانها به فضای ابری، ریسکهای جدیدی نیز ایجاد میشود. برخی از دلایل رایج نقض دادهها مربوط به پیکربندی نادرست محیطهای ابری است: کنترلهای دسترسی ناقص، مخازن ذخیرهسازی نامعتبر یا اجرای ناکارآمد پالیسیهای امنیتی. مزایای محاسبات ابری باید با نظارت دقیق و پیکربندیهای امن متعادل شود تا از افشای دادههای حساس جلوگیری شود. این امر نیازمند یک استراتژی امنیت ابری در سطح سازمان است: ممیزی مداوم، مدیریت صحیح هویت و دسترسی و خودکارسازی ابزارها و فرآیندها برای تشخیص پیکربندیهای نادرست قبل از تبدیل شدن به حوادث امنیتی. تیمها باید در مورد بهترین روشهای امنیت ابری و مدلهای مسئولیت مشترک آموزش ببینند تا این ریسکها را کاهش دهند.

9. تهدید حملات داخلی

با توجه به افزایش روزافزون کار از راه دور، مهندسی اجتماعی مبتنی بر هوش مصنوعی و نگرانیهای فزاینده در مورد حریم خصوصی دادهها، انتظار میرود که تهدیدات داخلی در سال آتی تشدید شوند. محیطهای کاری از راه دور دامنه حملات را گسترش میدهند و امکان سوء استفاده از دادههای حساس توسط کارمندان داخلی مخرب یا سهلانگار را افزایش میدهند. حملات مبتنی بر هوش مصنوعی مانند جعل هویت با استفاده از فناوری Deepfake و حملات فیشینگ قانعکننده، به شکل گستردهتری مورد استفاده قرار خواهند گرفت و تشخیص تهدیدات داخلی را دشوارتر خواهند کرد. پذیرش گسترده ابزارهای هوش مصنوعی نیز نگرانیهایی را در مورد اشتراکگذاری ناخواسته دادههای حساس توسط کارمندان ایجاد میکند. برای کاهش این ریسکها، شرکتها باید رویکرد امنیت چند لایه را اتخاذ کنند. پیادهسازی مدلهای امنیتی اعتماد صفر که هیچ موجودیتی را به طور ذاتی قابل اعتماد نمیدانند، میتواند به ایمنسازی نقاط دسترسی و کاهش آسیبپذیریها کمک کند. نظارت مداوم، سیستمهای تشخیص تهدید پیشرفته و آموزش مداوم کارکنان در زمینه شناسایی تاکتیکهای مهندسی اجتماعی ضروری است. سازمانها همچنین باید کنترلهای سختگیرانهای را بر استفاده از ابزارهای هوش مصنوعی اعمال کنند تا بتوانند از اطلاعات حساس حفاظت کنند و در عین حال از حداکثر بهرهوری اطمینان حاصل کنند.

10. تامین امنیت در لبه شبکه در دنیای غیرمتمرکز

با محاسبات لبه، پردازش اطلاعات در زیرساختهای فناوری اطلاعات به کاربران نهایی نزدیکتر میشود که زمان تاخیر را به میزان قابل توجهی کاهش میدهد و قابلیتهای بلادرنگ را افزایش میدهد. لبه شبکه امکان دستیابی به نوآوریهایی در زمینه اینترنت اشیا، خودرانها و شهرهای هوشمند را فراهم میکند که روندهای اصلی سال 2025 به شمار میروند. با این حال، غیرمتمرکز شدن، ریسکهای امنیتی را افزایش میدهد. بسیاری از دستگاههای لبه خارج از محدوده محیطهای امنیتی مرکزی قرار دارند و ممکن است دارای مکانیزمهای حفاظتی ضعیفی باشند. در نتیجه به هدف اصلی مهاجمانی تبدیل شوند که سعی میکنند از نقاط آسیبپذیر در یک شبکه توزیعشده سوء استفاده کنند.

چنین محیطهایی نیازمند محافظت مبتنی بر تفکر چند بعدی هستند. سیستمهای نظارتی مبتنی بر هوش مصنوعی، دادهها را در زمان واقعی تجزیه و تحلیل میکنند و قبل از بهرهبرداری، پرچمهای هشدار را در مورد فعالیتهای مشکوک بر میافرازند. ابزارهای خودکار تشخیص و پاسخ به تهدیدات به سازمانها این امکان را میدهند تا اقدامات فوری را به موقع انجام دهند و احتمال وقوع نقض امنیتی را به حداقل برسانند. راهحلهای پیشرفته شبیه به مواردی که توسط شرکتهای بزرگ دنیای امنیت ارائه میشوند، میتوانند با استفاده از رمزگذاری قوی و قابلیتهای تشخیص ناهنجاری، امنیت دستگاههای لبه را تقویت کنند و در عین حال به کاربران مجاز اجازه دهند با حداکثر عملکرد کار کنند.

منبع: